Kriptografia ve Varlıktaki Şifreler Sır koruma ve bilgi saklama; insanlar, topluluklar, şirketler ve devletler için son derece önemlidir....

Kriptografia ve Varlıktaki Şifreler

Sır koruma ve bilgi saklama; insanlar, topluluklar, şirketler ve devletler için son derece önemlidir. Bilgilerin korunması ve art niyetli kişilerin eline geçmesinin önlenmesi için çalışmalar yapan kriptografi bilimi, bilgilerin şifrelenmesi ve çözümlenmesi için metotlar geliştirir.

Bilgilerin güvenlik açısından zaafa meydan vermeden saklanmasını hedefleyen kriptografi, bilginin hedefe emniyetli şekilde ulaştırılmasını da gâye edinir. Kriptografide uygulanan metotlar sayesinde, mesaj anlaşılmaz bir hâle dönüştürülür. Şifrelenmiş bilgiler sadece alıcı tarafından belli işlemlere tâbi tutularak anlaşılır hâle getirilebilir. Kriptografi, haberleşmeyi emniyetli hâle getirmenin yanında, kullanıcıların sunuculara (server) güvenli erişimlerini sağlamak için de kullanılır.

Gizliliği mühim olan şahsî, ticarî, politik ve askerî bilgilerin internet yoluyla gönderildiği günümüzde, kriptografinin ehemmiyeti daha da artmıştır. Son zamanlarda yaygınlaşan internet alışverişlerinde, şahsî bilgilerin bilgisayar ağlarında başkaları tarafından okunması oldukça kolaydır. Bu yüzden, bir çevrimiçi (online) alışveriş sayfasında kullanıcının girdiği kredi kartı bilgisi, daha sonra bir çeşit şifreleme işlemiyle (encryption) mânâsız karakter yığını hâline dönüştürülmekte ve kart numarası güvenli bir şekilde sunucuya iletilmektedir. Bu bilgi, daha sonra sunucuda uygulanan şifre çözme işlemiyle (decryption) tekrar orijinal hâline getirilerek kullanılmaktadır.

Kriptografide bilgiyi okunamayacak hâle getiren şifreleme mantığının (algoritmaları) unsurları anahtar olarak adlandırılır. Anahtarın korunması emniyet açısından önemlidir.

Tarihte kriptografi

Kriptografi çalışmalarının temeli günümüzden 4.000 yıl öncesine dayanır. M.Ö. 2000 yıllarında Mısır’da kralların mezarlarını süsleyen ve hayattayken yaptıkları kahramanlıkları anlatan hiyeroglif yazısı, zamanla karmaşıklaşarak anlaşılamaz hâle gelmiş ve şifreleme için kullanılmıştır. Eski Çinliler de Çin alfabesinin düşünceyi sembolle ifade eden (ideografik) karakterini, kelimelerin mânâsını gizlemek için kullanmıştır.

Mezopotamya’daki şifrelemeler de Mısır’dakine benzer hususiyetlere sahiptir. Julius Ceasar, ‘Sezar şifrelemesi’ diye anılan ve alfabedeki her bir harfin belli sayıda ileriye kaydırılmasına (ötelenmesine) dayanan bir şifreleme metodu kullanmıştır. Orta Çağ ve sonrasında, kriptografi bütün milletlerin ve bilhassa Avrupalıların merakını celbetmiş ve zaman içinde değişik sürümleri olan birçok metot geliştirilmiştir. Klâsik metotlar, 1970’li yıllardan sonra büyük nispette geçerliliğini yitirmiştir. Günümüzde ise, karmaşık matematikî işlemlere dayalı yeni metotlar kullanılmaktadır.

Tarihte şifrelenmiş mesajları çözme çalışmalarını ilk olarak Araplar yapmış ve bu sahada ciddi başarılar kazanmışlardır. Mısır’da yaşamış olan Kalkaşendi (1355-1418), bugün de kullanılmakta olan bir şifre çözme metodunu geliştirmiştir. Bu teknik, herhangi bir parçada geçen harflerin yaklaşık olarak kullanılma sıklığının (frekans) sâbit olduğu prensibine dayanır. Dolayısıyla şifrelenmiş yazıdaki karakterlerin sıklığı, o dilde sâbit kabul edilen kullanılma sıklığı ile karşılaştırılarak, şifre harfin hangi harf yerine kullanıldığı tespit edilmeye çalışılır. Bu metot, harflerin kaydırılması veya başka harflerle değiştirilmesi prensibine dayanan tek bir alfabenin kullanıldığı (mono alfabetik) metotlarla şifrelenmiş mesajları çözmede başarı sağlamaktadır.

1931 yılında Fransızlar, bir Alman casustan ‘Enigma’ adındaki kriptografi cihazının, Almanlar tarafından 2. Dünya Savaşı’nda kullanılacak modelinin çalışma prensiplerini gösteren belgeleri temin etmişti. Savaş sırasında İngiliz matematikçiler cihazın şifrelerini çözümlemeyi başardı. Öyle ki Hitler’in generallerine verdiği emirler, anında müttefik kuvvetlerince öğrenilebiliyordu. Böylece, çözülen şifreler sayesinde müttefik ülkeler savaşın galibi olmuştu. 1940’larda Amerikalı şifreleme uzmanları İngiliz ve Hollandalı meslektaşlarıyla işbirliği yaparak, Japon ordusunun kullandığı JN-25 isimli sistemi çözmüş ve bunun neticesinde Amerikan ordusu Japonlara karşı Midway Savaşı’nda üstünlük sağlamıştı.

Bilgisayar teknolojisindeki gelişmeler, kırılamayacağı düşünülen şifrelerin de kırılmasına imkân tanımaktadır. 1977 yılında üretilen ve çözülmesi için bilinen büyük sayıların faktörlerine ayrılmasını sağlayan algoritmalarla 40 katrilyon yılda ancak çözülebileceği düşünülen bir mesaj, 17 yıl sonra -1994 yılında- çözülmüştür.

Klâsik ve modern kriptografi

Günümüzde, kriptografi metotları klâsik ve modern olarak ikiye ayrılmaktadır. Klâsik kriptografide şifreleme; kelimelerin dizilişi değiştirilerek yapılabileceği gibi, her kelime alternatif bir kelimeyle veya her bir karakter başka bir karakterle değiştirilerek de yapılabilir. Mesela, SIZINTI kelimesindeki her harf kendinden sonra gelen üçüncü harfle değiştirilerek UKCKPVK şekline dönüştürülür. Tabii ki burada her harfin yerine ondan sonra gelen üçüncü harfin kullanılacağını sadece mesajı alan bilmelidir. Bu değişiklik alıcı tarafından bilindiğinden, mânâsız gibi görünen mesajdaki her harf kendinden önceki üçüncü harfle değiştirilerek mesaj kolayca orijinal hâline dönüştürülür. Bu metotla şifrelenen mesajlar dil bilimciler tarafından gerçekleştirilecek analizlerle veya sayısız denemelerden sonra ancak çözülebilir. Klâsik metodun keşfi ve kullanımı yüzlerce yıl öncesine dayanmaktadır. Bu metot elle dahi kullanılabilecek basitlikte olmasına rağmen, modern teknikte maksimum seviyede bir güvenliğin sağlanabilmesi için bilgisayarlar kullanılmakta ve oldukça uzun anahtar ve karmaşık işlem serilerinden (algoritmalardan) istifade edilmektedir.

Klâsik metotlara verilecek diğer bir misâl de, ‘spartan silindiri’ isimli âlettir. Bu metotta çapı belli bir silindir etrafına sarılan kâğıt üzerine mesaj yazılır ve daha sonra silindirden ayrılan kâğıtta şekilde görüldüğü gibi şifrelenmiş mesaj elde edilir. Bu mesajı çözebilmek için kullanılan silindirin genişliği bilinmelidir. Şerit hâline getirilmiş kâğıt aynı çaptaki silindire gerektiği gibi sarılırsa orijinal mesaj elde edilir. Bu metot M.Ö. 600’lü yıllarda Yunanlılar tarafından kullanılmıştır.

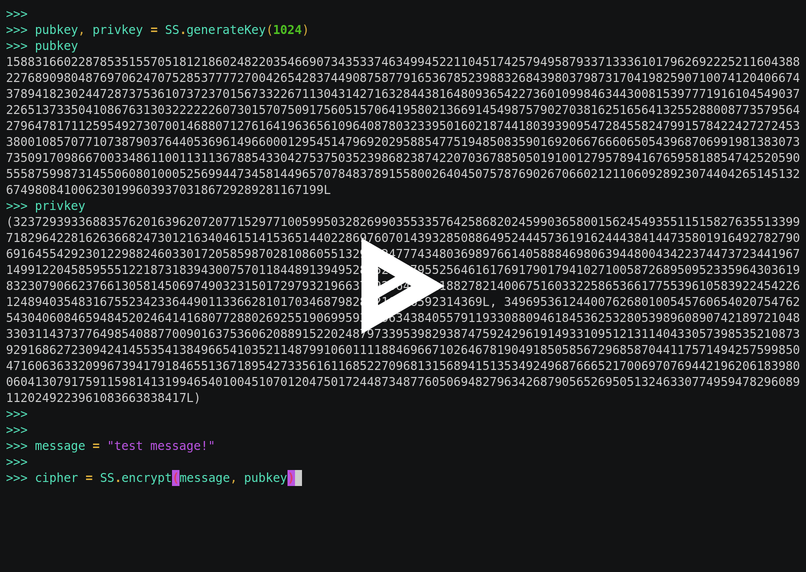

Modern metotlardan biri ‘Açık Anahtar Kriptografisi’dir (AAK). Bu kriptografi şeklinde, şifreleme anahtarı diğer kullanıcılara açık olarak dağıtılmasına rağmen, şifreyi çözme anahtarı sadece sahibi tarafından bilinmektedir. Dolayısıyla, sadece kendi şifreleme metoduyla şifrelenmiş mesajları çözme kabiliyetine sahip anahtarı elinde bulunduran kişi, yani o mesajın sahibi, mesajı çözerek okuma imkânı bulacaktır.

‘Gizli Anahtar Kriptografisi’nde (GAK) ise mesajı şifrelemek ve çözmek için aynı anahtar kullanılır. Bu metodun tek sakıncası, gizli anahtarın diğer kişilere nasıl ulaştırılacağıdır. Dolayısıyla bu metotta gizli anahtar her zaman art niyetli üçüncü kişilerin eline geçebilir.

Tabiata baktığımızda canlı cansız her varlığın yaratılışında kriptografiye benzer şifreleme mantığıyla işletilen süreçlerin olduğunu görürüz. Buna, genetik bilginin şifreli (veya kriptolu) mesajlarını ihtiva eden nükleik asitlerin (DNA, RNA) ribozomlarda (protein sentez organcıklarında) deşifre edilerek, proteinlerin yapılması misâl verilebilir.

DNA’nın şifreli yapısı ve protein sentezinde şifreleme

DNA’lara kodlanmış şifrelerde ve bu kriptolu bilgiye göre protein sentezlemek için gerekli bilginin ribozomlara ulaştırılması sırasında uygulanan şifrelemede büyük hikmetler vardır. Canlının genomunu teşkil eden DNA moleküllerini bir kitaba benzetirsek, bu kitaptaki harfleri A, T, G, C sembolleri ile gösterebiliriz. Dört çeşit kimyevî molekülden oluşan bu sembolik lisan, canlının temel modelini ve kalıbını belirleyen genetik programın şifrelenmesinde kullanılır. Her canlının genomu, bu harflerin belli bir program içinde yazılmış çeşitli sayılardaki toplamıdır. Meselâ, insanda ve farede genomu teşkil eden harflerin sayısı yaklaşık üç milyar iken, bir bakteri türünde bu sayı yaklaşık dört-beş milyondur. Genel olarak bakıldığında, iki insanın genom dizilimleri arasındaki kombinasyon farkı sadece % 1 olmasına rağmen, görünüş olarak hiçbir insan diğerine benzemez.

Gen sayıları insan ve hayvanlarda enteresan değişiklikler göstermektedir. DNA’da kullanılan zengin şifreleme teknikleri, canlılardaki genetik çeşitliliğin yaratılmasında perde olarak kullanılan temel biyolojik mekanizmadır. Genom olarak isimlendirilen program kitapçığı, Kur’ân’ın tarif ettiği çerçeve içinde ‘İmam-ı Mübin’ kitabının bu âlemdeki bir numunesidir. Bütün canlı varlıkların hayata mazhar olabilmeleri ve hayatlarını devam ettirebilmeleri için hücrelerine yerleştirilmiş bu programın kodlanmasında kullanılan alfabe, genel cümle kurma kaideleri ve programın işleyişinin birçok bakımdan canlılarda aynı oluşu, hepsinin tek kudret elinden çıktığını gösterir. Proteinlerin üretiminde, DNA’da kaydedilmiş kodların ribozomlara taşınması sırasında da doğru mesajın ribozoma iletilmesine vesile olan bir çeşit şifrelemeye şahit oluruz.

Buradaki temel mantık, DNA’daki baz çiftlemesinden farklı olarak RNA’nın haberci (mRNA) olarak isimlendirilen çeşidinde adenin (A) karşısına timin (T) yerine urasil (U) getirilmesi ve üç nükleotidin (kodon) bir aminoasite ait şifreyi taşımasıdır. Meselâ, DNA üzerindeki kodonlar “AAT, GCC,GAT, GTA” şeklinde ise, sentezlenen mRNA’nın görünümü “UUA, CGG, CUA, CAU” şeklinde olacaktır. Burada gaye, normal şifrelemedeki gibi birilerinden bilgi gizlemek değil, mesajın doğru iletilmesi ve canlı çeşitliliğinin korunmasıdır.

Sır koruma ve bilgi saklama; insanlar, topluluklar, şirketler ve devletler için son derece önemlidir. Bilgilerin korunması ve art niyetli kişilerin eline geçmesinin önlenmesi için çalışmalar yapan kriptografi bilimi, bilgilerin şifrelenmesi ve çözümlenmesi için metotlar geliştirir.

Bilgilerin güvenlik açısından zaafa meydan vermeden saklanmasını hedefleyen kriptografi, bilginin hedefe emniyetli şekilde ulaştırılmasını da gâye edinir. Kriptografide uygulanan metotlar sayesinde, mesaj anlaşılmaz bir hâle dönüştürülür. Şifrelenmiş bilgiler sadece alıcı tarafından belli işlemlere tâbi tutularak anlaşılır hâle getirilebilir. Kriptografi, haberleşmeyi emniyetli hâle getirmenin yanında, kullanıcıların sunuculara (server) güvenli erişimlerini sağlamak için de kullanılır.

Gizliliği mühim olan şahsî, ticarî, politik ve askerî bilgilerin internet yoluyla gönderildiği günümüzde, kriptografinin ehemmiyeti daha da artmıştır. Son zamanlarda yaygınlaşan internet alışverişlerinde, şahsî bilgilerin bilgisayar ağlarında başkaları tarafından okunması oldukça kolaydır. Bu yüzden, bir çevrimiçi (online) alışveriş sayfasında kullanıcının girdiği kredi kartı bilgisi, daha sonra bir çeşit şifreleme işlemiyle (encryption) mânâsız karakter yığını hâline dönüştürülmekte ve kart numarası güvenli bir şekilde sunucuya iletilmektedir. Bu bilgi, daha sonra sunucuda uygulanan şifre çözme işlemiyle (decryption) tekrar orijinal hâline getirilerek kullanılmaktadır.

Kriptografide bilgiyi okunamayacak hâle getiren şifreleme mantığının (algoritmaları) unsurları anahtar olarak adlandırılır. Anahtarın korunması emniyet açısından önemlidir.

Tarihte kriptografi

Kriptografi çalışmalarının temeli günümüzden 4.000 yıl öncesine dayanır. M.Ö. 2000 yıllarında Mısır’da kralların mezarlarını süsleyen ve hayattayken yaptıkları kahramanlıkları anlatan hiyeroglif yazısı, zamanla karmaşıklaşarak anlaşılamaz hâle gelmiş ve şifreleme için kullanılmıştır. Eski Çinliler de Çin alfabesinin düşünceyi sembolle ifade eden (ideografik) karakterini, kelimelerin mânâsını gizlemek için kullanmıştır.

Mezopotamya’daki şifrelemeler de Mısır’dakine benzer hususiyetlere sahiptir. Julius Ceasar, ‘Sezar şifrelemesi’ diye anılan ve alfabedeki her bir harfin belli sayıda ileriye kaydırılmasına (ötelenmesine) dayanan bir şifreleme metodu kullanmıştır. Orta Çağ ve sonrasında, kriptografi bütün milletlerin ve bilhassa Avrupalıların merakını celbetmiş ve zaman içinde değişik sürümleri olan birçok metot geliştirilmiştir. Klâsik metotlar, 1970’li yıllardan sonra büyük nispette geçerliliğini yitirmiştir. Günümüzde ise, karmaşık matematikî işlemlere dayalı yeni metotlar kullanılmaktadır.

Tarihte şifrelenmiş mesajları çözme çalışmalarını ilk olarak Araplar yapmış ve bu sahada ciddi başarılar kazanmışlardır. Mısır’da yaşamış olan Kalkaşendi (1355-1418), bugün de kullanılmakta olan bir şifre çözme metodunu geliştirmiştir. Bu teknik, herhangi bir parçada geçen harflerin yaklaşık olarak kullanılma sıklığının (frekans) sâbit olduğu prensibine dayanır. Dolayısıyla şifrelenmiş yazıdaki karakterlerin sıklığı, o dilde sâbit kabul edilen kullanılma sıklığı ile karşılaştırılarak, şifre harfin hangi harf yerine kullanıldığı tespit edilmeye çalışılır. Bu metot, harflerin kaydırılması veya başka harflerle değiştirilmesi prensibine dayanan tek bir alfabenin kullanıldığı (mono alfabetik) metotlarla şifrelenmiş mesajları çözmede başarı sağlamaktadır.

1931 yılında Fransızlar, bir Alman casustan ‘Enigma’ adındaki kriptografi cihazının, Almanlar tarafından 2. Dünya Savaşı’nda kullanılacak modelinin çalışma prensiplerini gösteren belgeleri temin etmişti. Savaş sırasında İngiliz matematikçiler cihazın şifrelerini çözümlemeyi başardı. Öyle ki Hitler’in generallerine verdiği emirler, anında müttefik kuvvetlerince öğrenilebiliyordu. Böylece, çözülen şifreler sayesinde müttefik ülkeler savaşın galibi olmuştu. 1940’larda Amerikalı şifreleme uzmanları İngiliz ve Hollandalı meslektaşlarıyla işbirliği yaparak, Japon ordusunun kullandığı JN-25 isimli sistemi çözmüş ve bunun neticesinde Amerikan ordusu Japonlara karşı Midway Savaşı’nda üstünlük sağlamıştı.

Bilgisayar teknolojisindeki gelişmeler, kırılamayacağı düşünülen şifrelerin de kırılmasına imkân tanımaktadır. 1977 yılında üretilen ve çözülmesi için bilinen büyük sayıların faktörlerine ayrılmasını sağlayan algoritmalarla 40 katrilyon yılda ancak çözülebileceği düşünülen bir mesaj, 17 yıl sonra -1994 yılında- çözülmüştür.

Klâsik ve modern kriptografi

Günümüzde, kriptografi metotları klâsik ve modern olarak ikiye ayrılmaktadır. Klâsik kriptografide şifreleme; kelimelerin dizilişi değiştirilerek yapılabileceği gibi, her kelime alternatif bir kelimeyle veya her bir karakter başka bir karakterle değiştirilerek de yapılabilir. Mesela, SIZINTI kelimesindeki her harf kendinden sonra gelen üçüncü harfle değiştirilerek UKCKPVK şekline dönüştürülür. Tabii ki burada her harfin yerine ondan sonra gelen üçüncü harfin kullanılacağını sadece mesajı alan bilmelidir. Bu değişiklik alıcı tarafından bilindiğinden, mânâsız gibi görünen mesajdaki her harf kendinden önceki üçüncü harfle değiştirilerek mesaj kolayca orijinal hâline dönüştürülür. Bu metotla şifrelenen mesajlar dil bilimciler tarafından gerçekleştirilecek analizlerle veya sayısız denemelerden sonra ancak çözülebilir. Klâsik metodun keşfi ve kullanımı yüzlerce yıl öncesine dayanmaktadır. Bu metot elle dahi kullanılabilecek basitlikte olmasına rağmen, modern teknikte maksimum seviyede bir güvenliğin sağlanabilmesi için bilgisayarlar kullanılmakta ve oldukça uzun anahtar ve karmaşık işlem serilerinden (algoritmalardan) istifade edilmektedir.

Klâsik metotlara verilecek diğer bir misâl de, ‘spartan silindiri’ isimli âlettir. Bu metotta çapı belli bir silindir etrafına sarılan kâğıt üzerine mesaj yazılır ve daha sonra silindirden ayrılan kâğıtta şekilde görüldüğü gibi şifrelenmiş mesaj elde edilir. Bu mesajı çözebilmek için kullanılan silindirin genişliği bilinmelidir. Şerit hâline getirilmiş kâğıt aynı çaptaki silindire gerektiği gibi sarılırsa orijinal mesaj elde edilir. Bu metot M.Ö. 600’lü yıllarda Yunanlılar tarafından kullanılmıştır.

Modern metotlardan biri ‘Açık Anahtar Kriptografisi’dir (AAK). Bu kriptografi şeklinde, şifreleme anahtarı diğer kullanıcılara açık olarak dağıtılmasına rağmen, şifreyi çözme anahtarı sadece sahibi tarafından bilinmektedir. Dolayısıyla, sadece kendi şifreleme metoduyla şifrelenmiş mesajları çözme kabiliyetine sahip anahtarı elinde bulunduran kişi, yani o mesajın sahibi, mesajı çözerek okuma imkânı bulacaktır.

‘Gizli Anahtar Kriptografisi’nde (GAK) ise mesajı şifrelemek ve çözmek için aynı anahtar kullanılır. Bu metodun tek sakıncası, gizli anahtarın diğer kişilere nasıl ulaştırılacağıdır. Dolayısıyla bu metotta gizli anahtar her zaman art niyetli üçüncü kişilerin eline geçebilir.

Tabiata baktığımızda canlı cansız her varlığın yaratılışında kriptografiye benzer şifreleme mantığıyla işletilen süreçlerin olduğunu görürüz. Buna, genetik bilginin şifreli (veya kriptolu) mesajlarını ihtiva eden nükleik asitlerin (DNA, RNA) ribozomlarda (protein sentez organcıklarında) deşifre edilerek, proteinlerin yapılması misâl verilebilir.

DNA’nın şifreli yapısı ve protein sentezinde şifreleme

DNA’lara kodlanmış şifrelerde ve bu kriptolu bilgiye göre protein sentezlemek için gerekli bilginin ribozomlara ulaştırılması sırasında uygulanan şifrelemede büyük hikmetler vardır. Canlının genomunu teşkil eden DNA moleküllerini bir kitaba benzetirsek, bu kitaptaki harfleri A, T, G, C sembolleri ile gösterebiliriz. Dört çeşit kimyevî molekülden oluşan bu sembolik lisan, canlının temel modelini ve kalıbını belirleyen genetik programın şifrelenmesinde kullanılır. Her canlının genomu, bu harflerin belli bir program içinde yazılmış çeşitli sayılardaki toplamıdır. Meselâ, insanda ve farede genomu teşkil eden harflerin sayısı yaklaşık üç milyar iken, bir bakteri türünde bu sayı yaklaşık dört-beş milyondur. Genel olarak bakıldığında, iki insanın genom dizilimleri arasındaki kombinasyon farkı sadece % 1 olmasına rağmen, görünüş olarak hiçbir insan diğerine benzemez.

Gen sayıları insan ve hayvanlarda enteresan değişiklikler göstermektedir. DNA’da kullanılan zengin şifreleme teknikleri, canlılardaki genetik çeşitliliğin yaratılmasında perde olarak kullanılan temel biyolojik mekanizmadır. Genom olarak isimlendirilen program kitapçığı, Kur’ân’ın tarif ettiği çerçeve içinde ‘İmam-ı Mübin’ kitabının bu âlemdeki bir numunesidir. Bütün canlı varlıkların hayata mazhar olabilmeleri ve hayatlarını devam ettirebilmeleri için hücrelerine yerleştirilmiş bu programın kodlanmasında kullanılan alfabe, genel cümle kurma kaideleri ve programın işleyişinin birçok bakımdan canlılarda aynı oluşu, hepsinin tek kudret elinden çıktığını gösterir. Proteinlerin üretiminde, DNA’da kaydedilmiş kodların ribozomlara taşınması sırasında da doğru mesajın ribozoma iletilmesine vesile olan bir çeşit şifrelemeye şahit oluruz.

Buradaki temel mantık, DNA’daki baz çiftlemesinden farklı olarak RNA’nın haberci (mRNA) olarak isimlendirilen çeşidinde adenin (A) karşısına timin (T) yerine urasil (U) getirilmesi ve üç nükleotidin (kodon) bir aminoasite ait şifreyi taşımasıdır. Meselâ, DNA üzerindeki kodonlar “AAT, GCC,GAT, GTA” şeklinde ise, sentezlenen mRNA’nın görünümü “UUA, CGG, CUA, CAU” şeklinde olacaktır. Burada gaye, normal şifrelemedeki gibi birilerinden bilgi gizlemek değil, mesajın doğru iletilmesi ve canlı çeşitliliğinin korunmasıdır.

COMMENTS