Kablosuz Ağlar ve Güvenlik Son yıllarda ADSL bağlantılarının her ortama girmesi ve bilgisayar fiyatlarında düşüş olması internet kullanımını...

Kablosuz Ağlar ve Güvenlik

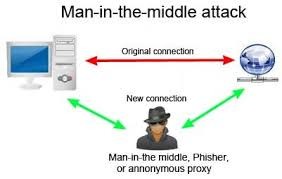

Son yıllarda ADSL bağlantılarının her ortama girmesi ve bilgisayar fiyatlarında düşüş olması internet kullanımını oldukça arttırdı. Yeni çıkan modemlerde kablosuz ağ özelliği de gelmeye başladı. Kablosuz ağ kullanımı hem kolay hemde pratik. Ama kablosuz ağlarda güvenliğimiz son derece tehlikede malum radyo sinyalleri vb. yollarla internet kullanımı sağlıyoruz. Bilgilerimiz havada uçuyor şifreyi alan kişi bilgilerimizi de çalabilir.

Kablosuz Ağ Arabirim Çalışma Modları

Kablosuz ağ adaptörleri kullandıkları sürücüye ve yapacağı işleve bağlı olarak dört

çalışabilir. Bunlar: Managed, Master(hostap), Ad-hoc ve Monitor mod.

Managed : Etraftaki ağ istemcilerine hizmet vermek için kullanılan mod. Erişim noktası

olarak adlandırılan cihazlarda kablosuz ağ adaptörleri bu modda çalışır.

Master(hostap) : Bir erişim noktasına bağlanarak hizmet alan istemcinin bulunduğu moddur.

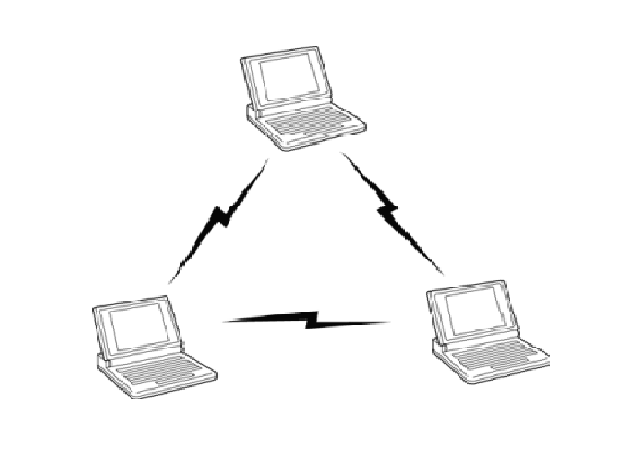

Ad-hoc : Arada bir AP olmaksızın kablosuz istemcilerin haberleşmesi için kullanılan mod.

Monitor Mod : Herhangi bir kablosuz ağa bağlanmadan pasif olarak ilgili kanaldaki tüm trafiğin izlenmesine olanak sağlayan mod. Kablosuz ağlarda güvenlik konusunda sık sık kullanılan bir moddur.

Yaygın Kablosuz Ağ Yöntemleri

Kablosuz ağlar temelde iki mod da çalışır. Bunlardan biri ad-hoc mod diğeri Infrastructure mod. Genellikle kablosuz ağlar kullanım amacımıza göre bu moddan birini seçme durumunda kalırız.

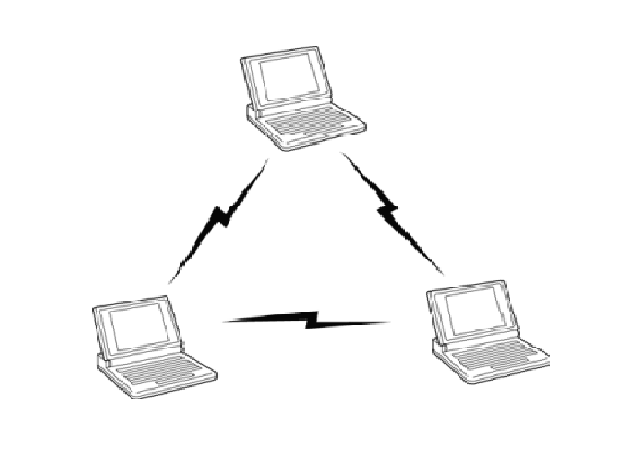

Ad-hoc Mode: Bilgisayardan bilgisayara bağlantı Yöntemi: İki kablosuz ağın birleştiriciye ihtiyaç duymadan haberleşebildiği mod durumudur. Ad-hoc modu genellikle kişisel işlerimizi yaptığımız durumdur. Mesela iki bilgisayarımız var birisinde internet var diğerinde yok interneti olan bilgisayarı erişim noktası olarak kullanmamızdır.

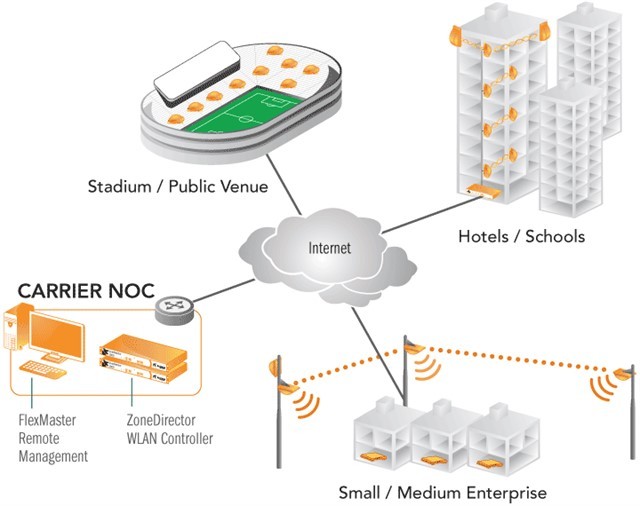

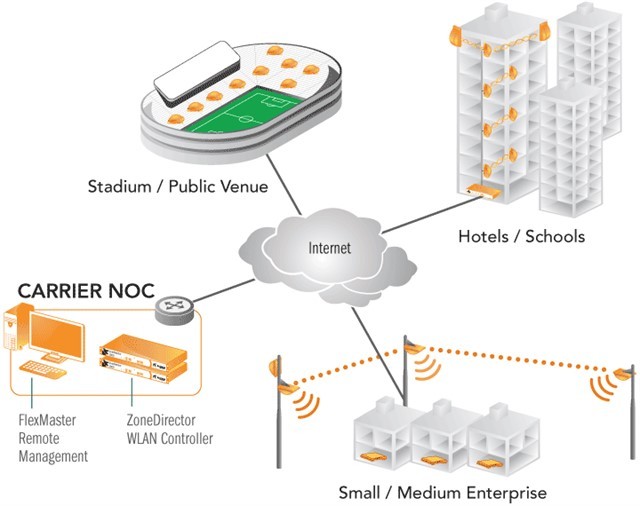

Infrastructure mode : Erişim noktası bağlantı yöntemi :

Ortamdaki kablosuz cihazaların birbirleriyle haberleşmesi için arada AP(Birleştirici) gibi bir cihaza ihtiyaç duymasıdır. Ad-hoc moda göre biraz karmaşıktır. Infrastructure modda kablosuz cihazların direk birbirleriyle haberleştikleri düşünülür fakat tüm paketler AP(Birleştirici) aracılığı ile iletilir. Bu arada ağa dahil olmayan bircihaz trafiği izleme riski vardır bu nedenle verileri iletildiklerinde şifrelenir şifreleme de WEP veya WPA gibi protokoller kullanılır. Şifreli iletişimde trafik izlense bile anlaşılmaz olacaktır.

Kablosuz Ağlarda Güvenlik Önlemleri

Kablosuz ağlardaki en temel güvenlik problemi verilerin havada uçuşmasıdır. Normal kablolu ağlarda switch kullanarak güvene alınıyor ve kablolu bağlantıya devam ederek diğer(bağlı olmayan ) cihazlardan güvenliğimiz tehlikede olmuyordu.

Kablosuz Ağlarda Güvenlik Sağlama Amaçlı Alınacak Temel Önlemler :

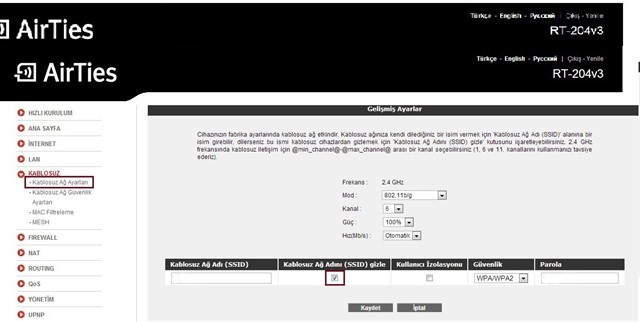

Erişim noktası Öntanımlı Ayarlarının Değiştirilmesi : Kablosuz ağlarda en büyük risk ayarlardan cihazın ön tanıtımlı ayarların değiştirilmemesi. Öntanımlı ayarlar erişim noktası ismi, erişim noktası yönetim konsolunun herkese açık olması, yönetim arabirimine girişte kullanılan parola ve şifreli ağlarda ağın şifresidir.

![]()

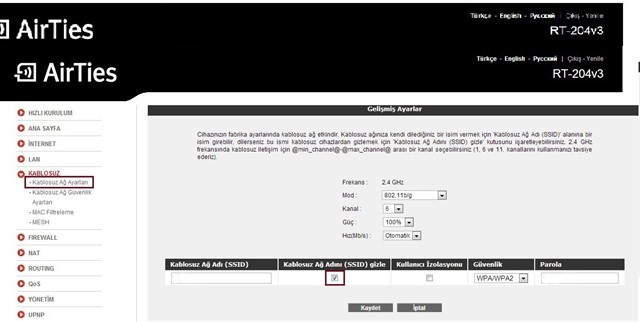

Erisim Noktası İsmini görünmez kılma:

SSID Saklama : Kablosuz ağlarda alınacak en temel önlem erişim noktasının adını değiştirmektir. Erişim noktaları cihazların bulması için sürekli anons yaparlar. Teknik olarak bu anonslara “beacon frame” denir. Güvenlik önlemi almak için bu anonsu kapattırabiliriz. Böylece windows hatta linux bile kablosuz cihazları ararken bizim cihazımı görmeyecektir.

SSiD saklama her ne kadar iyi bir önlem olsa da taknik bilgisi belli bir düzeyin üzerindeki insanlar tarafından rahatlıkla öğrenilebilir.

Erişim Kontrolü : Kablosuz ağ protokollerinde şifreyi bilen herez kablosuz ağa dahil olabilir. Yaptığımız bütün güvenlik önlemleri etkisiz kalacaktır. Şifreyi birine vermesi veya çaldırması sonucunda kullandığım WEP kablosuz ağımızda güvenlikten eser kalmayacaktır. Zira herkeste

aynı anahtar olduğu için kimin ağa dahil olacağını bilemeyiz. Dolayısı ile bu tip ağlarda 802.1x

kullanmadan tam manası ile bir güvenlik sağlanamayacaktır.

Şifreleme Kullanma : Kablsouz ağlarda trafiğin diğer kullanıcılar tarafından izlenmemesi için alıncak önlemlerden birisi de trafiği şifrelemektir. Kablosuz ağlarda trafiği şifrelemek için kullanılan WEP ve WPA protokolleridir. Her iki protokol de ek güvenlik önlemleri alınmazsa günümüzde güvenilir kabul edilmez. İnternet üzerinden yapılacak kısa aramada linux altından uygun bir kablosuz ağ adaptörü kullanılarak tek komutla WEP korumalı ağlara nasıl sızıldığı

izlenebilir. Bugüne kadar WEP kullananlara hep WPA’ya geçmeleri ve uzun karmaşık parola seçmeleri önerildi. WPA, WEP’in zayıf kaldığı durumlar için yazılmış bir protokoldür.

![]() Sonuç olarak ;

Sonuç olarak ;

– Erişim noktalarının öntanımlı ayarları mutlaka değiştirilmeli

– Şifreleme olmadan güvenlik olmaz

– AP ile İstemci arasındaki MAC adresleri her durumda açık bir şekilde gider

– MAC adreslerini değiştirmek oldukça kolay

– WEP/WPA ile korunmuş ağlar ek güvenlik önlemleri alınmazsa güvenli değildir.

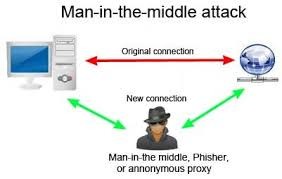

Kablosuz Ağları Dinleme : Kablosuz ağları izlemek mümkün veriler havada uçuştuğu için izlenmesi mümkündür. Kablosuz ağa dahil olmadan da izlenebilir. Kablosuz ağları dinlemek için linuxta

Kismet adlı programla yapılmayı tercih edilir.

Son yıllarda ADSL bağlantılarının her ortama girmesi ve bilgisayar fiyatlarında düşüş olması internet kullanımını oldukça arttırdı. Yeni çıkan modemlerde kablosuz ağ özelliği de gelmeye başladı. Kablosuz ağ kullanımı hem kolay hemde pratik. Ama kablosuz ağlarda güvenliğimiz son derece tehlikede malum radyo sinyalleri vb. yollarla internet kullanımı sağlıyoruz. Bilgilerimiz havada uçuyor şifreyi alan kişi bilgilerimizi de çalabilir.

Kablosuz Ağ Arabirim Çalışma Modları

Kablosuz ağ adaptörleri kullandıkları sürücüye ve yapacağı işleve bağlı olarak dört

çalışabilir. Bunlar: Managed, Master(hostap), Ad-hoc ve Monitor mod.

Managed : Etraftaki ağ istemcilerine hizmet vermek için kullanılan mod. Erişim noktası

olarak adlandırılan cihazlarda kablosuz ağ adaptörleri bu modda çalışır.

Master(hostap) : Bir erişim noktasına bağlanarak hizmet alan istemcinin bulunduğu moddur.

Ad-hoc : Arada bir AP olmaksızın kablosuz istemcilerin haberleşmesi için kullanılan mod.

Monitor Mod : Herhangi bir kablosuz ağa bağlanmadan pasif olarak ilgili kanaldaki tüm trafiğin izlenmesine olanak sağlayan mod. Kablosuz ağlarda güvenlik konusunda sık sık kullanılan bir moddur.

Yaygın Kablosuz Ağ Yöntemleri

Kablosuz ağlar temelde iki mod da çalışır. Bunlardan biri ad-hoc mod diğeri Infrastructure mod. Genellikle kablosuz ağlar kullanım amacımıza göre bu moddan birini seçme durumunda kalırız.

Ad-hoc Mode: Bilgisayardan bilgisayara bağlantı Yöntemi: İki kablosuz ağın birleştiriciye ihtiyaç duymadan haberleşebildiği mod durumudur. Ad-hoc modu genellikle kişisel işlerimizi yaptığımız durumdur. Mesela iki bilgisayarımız var birisinde internet var diğerinde yok interneti olan bilgisayarı erişim noktası olarak kullanmamızdır.

Infrastructure mode : Erişim noktası bağlantı yöntemi :

Ortamdaki kablosuz cihazaların birbirleriyle haberleşmesi için arada AP(Birleştirici) gibi bir cihaza ihtiyaç duymasıdır. Ad-hoc moda göre biraz karmaşıktır. Infrastructure modda kablosuz cihazların direk birbirleriyle haberleştikleri düşünülür fakat tüm paketler AP(Birleştirici) aracılığı ile iletilir. Bu arada ağa dahil olmayan bircihaz trafiği izleme riski vardır bu nedenle verileri iletildiklerinde şifrelenir şifreleme de WEP veya WPA gibi protokoller kullanılır. Şifreli iletişimde trafik izlense bile anlaşılmaz olacaktır.

Kablosuz Ağlarda Güvenlik Önlemleri

Kablosuz ağlardaki en temel güvenlik problemi verilerin havada uçuşmasıdır. Normal kablolu ağlarda switch kullanarak güvene alınıyor ve kablolu bağlantıya devam ederek diğer(bağlı olmayan ) cihazlardan güvenliğimiz tehlikede olmuyordu.

Kablosuz Ağlarda Güvenlik Sağlama Amaçlı Alınacak Temel Önlemler :

Erişim noktası Öntanımlı Ayarlarının Değiştirilmesi : Kablosuz ağlarda en büyük risk ayarlardan cihazın ön tanıtımlı ayarların değiştirilmemesi. Öntanımlı ayarlar erişim noktası ismi, erişim noktası yönetim konsolunun herkese açık olması, yönetim arabirimine girişte kullanılan parola ve şifreli ağlarda ağın şifresidir.

Erisim Noktası İsmini görünmez kılma:

SSID Saklama : Kablosuz ağlarda alınacak en temel önlem erişim noktasının adını değiştirmektir. Erişim noktaları cihazların bulması için sürekli anons yaparlar. Teknik olarak bu anonslara “beacon frame” denir. Güvenlik önlemi almak için bu anonsu kapattırabiliriz. Böylece windows hatta linux bile kablosuz cihazları ararken bizim cihazımı görmeyecektir.

SSiD saklama her ne kadar iyi bir önlem olsa da taknik bilgisi belli bir düzeyin üzerindeki insanlar tarafından rahatlıkla öğrenilebilir.

Erişim Kontrolü : Kablosuz ağ protokollerinde şifreyi bilen herez kablosuz ağa dahil olabilir. Yaptığımız bütün güvenlik önlemleri etkisiz kalacaktır. Şifreyi birine vermesi veya çaldırması sonucunda kullandığım WEP kablosuz ağımızda güvenlikten eser kalmayacaktır. Zira herkeste

aynı anahtar olduğu için kimin ağa dahil olacağını bilemeyiz. Dolayısı ile bu tip ağlarda 802.1x

kullanmadan tam manası ile bir güvenlik sağlanamayacaktır.

Şifreleme Kullanma : Kablsouz ağlarda trafiğin diğer kullanıcılar tarafından izlenmemesi için alıncak önlemlerden birisi de trafiği şifrelemektir. Kablosuz ağlarda trafiği şifrelemek için kullanılan WEP ve WPA protokolleridir. Her iki protokol de ek güvenlik önlemleri alınmazsa günümüzde güvenilir kabul edilmez. İnternet üzerinden yapılacak kısa aramada linux altından uygun bir kablosuz ağ adaptörü kullanılarak tek komutla WEP korumalı ağlara nasıl sızıldığı

izlenebilir. Bugüne kadar WEP kullananlara hep WPA’ya geçmeleri ve uzun karmaşık parola seçmeleri önerildi. WPA, WEP’in zayıf kaldığı durumlar için yazılmış bir protokoldür.

– Erişim noktalarının öntanımlı ayarları mutlaka değiştirilmeli

– Şifreleme olmadan güvenlik olmaz

– AP ile İstemci arasındaki MAC adresleri her durumda açık bir şekilde gider

– MAC adreslerini değiştirmek oldukça kolay

– WEP/WPA ile korunmuş ağlar ek güvenlik önlemleri alınmazsa güvenli değildir.

Kablosuz Ağları Dinleme : Kablosuz ağları izlemek mümkün veriler havada uçuştuğu için izlenmesi mümkündür. Kablosuz ağa dahil olmadan da izlenebilir. Kablosuz ağları dinlemek için linuxta

Kismet adlı programla yapılmayı tercih edilir.

COMMENTS